猛威をふるうEmotet(エモテット)を、どの機能で、どう防げるかについて解説します。落ち着きを見せているEmotetですが、日本語の請求関係のメールが新たに出回るなど、引き続き注意が必要です。

→「あさまセキュリティーニュースレターVol.82」PDFダウンロードはこちら

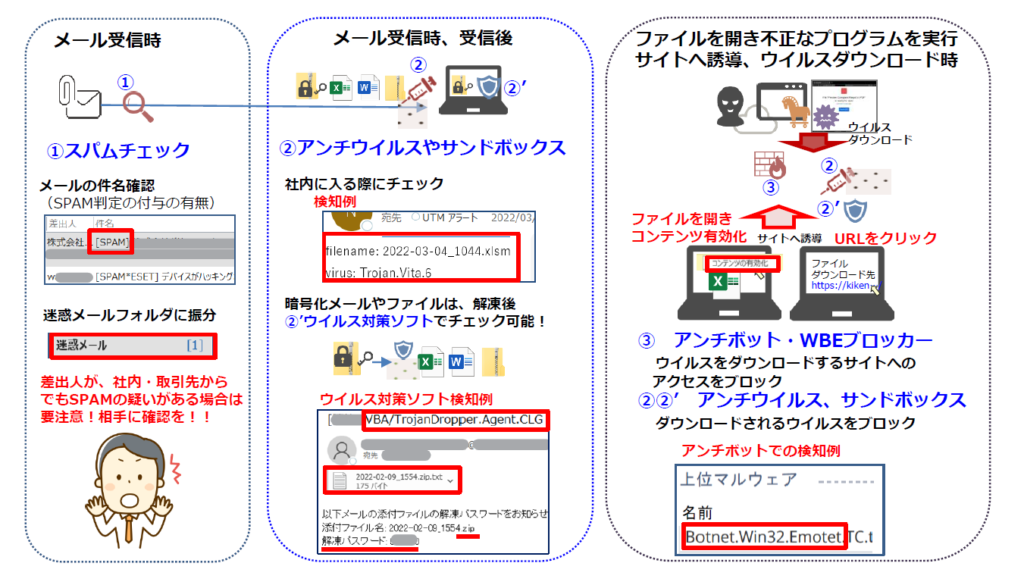

Emotet(エモテット)の攻撃パターン

- Word、Excel、zipの添付ファイル、ダウンロードリンクがあるメールを受信 対策①・②・②’

- 添付ファイルやURLリンクから不正なプログラムを実行させ、ウイルスをダウンロードさせる 対策②・②’・③

- Emotetをダウンロードさせるサイトへ接続、ダウンロード・感染 対策 ③・②・②’

- 感染後は、ボットネットと通信し指令通りに操作、情報搾取・踏み台として利用 対策②・②’・③

対策

- Emotetに感染するまでに、セキュリティ対策の機能で防げるシーンがいくつもあるため、社内や利用しているパソコンのセキュリティ対策の環境がどうなっているか確認しましょう

(社内と自宅、外出先のインターネットは環境も異なるため、社内で防げても外出先や自宅で防げないこともあり) - 迷惑メールと判断されているメールは知っている相手でも、不審なメールは確認しましょう

- 添付ファイルや、URLを安易に開かず、脅威があることを知りましょう(知っていれば防げる)

- メールの添付を開きコンテンツの有効化をした、取引先から変なメールが来てますと連絡を受けた場合、インターネットを遮断し、下記サイトの感染確認ツール『EmoCheck』で確認、手順に従い対処しましょう

https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.html(JPCERT/CC マルウエアEmotetへの対応FAQ)

情報源

- IPA https://www.ipa.go.jp/security/announce/20191202.html

- 警察庁 Emotet(エモテット)感染を疑ったら https://www.keishicho.metro.tokyo.lg.jp/kurashi/cyber/joho/emotet.html

- JPCERT マルウェアEmotetの感染再拡大に関する注意喚起 https://www.jpcert.or.jp/at/2022/at220006.html

▼Emotetに関する最新ニュースレターはこちら

Emotet(エモテット)に新機能 クレジットカード情報を窃取(セキュリティーニュースレターVol.85)

6月に入り、当社でも連日Emotet(エモテット)を検知しています。お客さまからのご相談も増えてきました。クレジットカード情報を搾取する新機能についての警察庁の解析結果もあります。感染から具体的な実被害をもたらすように、進化してきていると思われます。 | パソコン・複合機・ネットワークの総合IT商社は浅間商事