目次

猛威をふるっているマルウェア「Emotet(エモテット)」。過去のニュースレターでその特徴を取り上げてきましたが、今回は「感染が疑われる場合の対処」についても解説いたします。

→「あさまセキュリティーニュースレターVol.65」PDFダウンロードはこちら

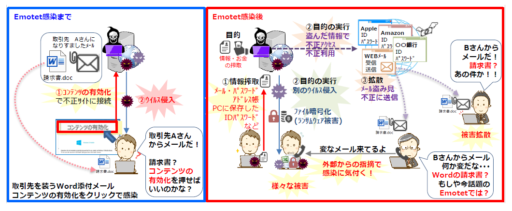

(図解)Emotet感染までと感染後

攻撃のパターン

不正なプログラムを組み込んだ、Wordの添付ファイル付きメールによる攻撃(取引先になりすまし、成功率が高い)

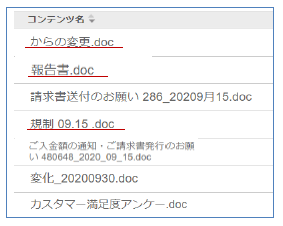

上記は実際に添付されていた Word のファイル名(高度なウイルスチェック機能による検知)。その他、シンプルなファイル名の検知が増えています。下記の添付も開かず に削除!

注文.doc、注文書.doc、変化.doc、追加分も.doc、資料.doc、給与.doc、ビル.doc、

2020.doc、契約する.doc、作業計画.doc、テスト結果.doc、アンケート.doc、総会202009.doc

下記のケースも要注意!

- 添付がExcel形式、PDF形式、圧縮された形式(.zip .lzh .gz等)の場合あり

- パスワード付きフォルダで届いたファイル(ウイルス検知をすり抜けています)

- メール本文内のURLリンク(リンク先が不正サイトになっているの可能性)

感染が疑われる場合の対処

メールの添付を開きコンテンツの有効化をした、取引先からEmotetと思われる内容の連絡を受けた場合、下記サイトの感染確認ツール『EmoCheck』で確認を行い、手順従い対処しましょう。

▼Emotet の感染有無を確認するためにはどうすればよいですか?(JPCERT/CC:マルウエアEmotetへの対応FAQ)

https://blogs.jpcert.or.jp/ja/2019/12/emotetfaq.html

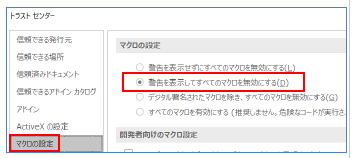

対策

- Wordを起動、オプション→セキュリティ(またはトラスト)センターの設定

→マクロの設定が『警告を表示してすべてのマクロを無効にする』(デフォルト設定)になっているか確認

サイバー攻撃は高度化し脅威は増える一方、テレワーク等でセキュリティが行き届いていない環境でのネット利用が増え、社内で直接情報共有・相談できる場も減り、リスクは格段に増えています!

どこにいても、社内・取引先からでも、常にリスクがあると考え、安易に開かず必ず確認を!

知っていれば防げるため、全社員へ注意喚起、OSやソフト、機器のアップデートも忘れずに対策しましょう。

▼迷惑メール相談センター

https://www.dekyo.or.jp/soudan/index.html

▼相談急増/パスワード付きZIPファイルを使った攻撃の例(2020年9月2日 追記)IPA

https://www.ipa.go.jp/security/announce/20191202.html#L13

▼Emotetに関する最新ニュースレターはこちら

Emotet(エモテット)に新機能 クレジットカード情報を窃取(セキュリティーニュースレターVol.85)

6月に入り、当社でも連日Emotet(エモテット)を検知しています。お客さまからのご相談も増えてきました。クレジットカード情報を搾取する新機能についての警察庁の解析結果もあります。感染から具体的な実被害をもたらすように、進化してきていると思われます。 | パソコン・複合機・ネットワークの総合IT商社は浅間商事