9月、10月数件検知していたEmotetと思われるウイルスが、11月はすでに数十件検知。増加傾向です。

一度、Emotetのメールが来たことがあるアドレス宛が目立っておりますが、社内全体でご注意ください!

→Emotet(エモテット)再び(セキュリティーニュースレターVol.90)

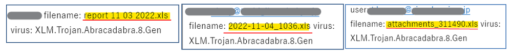

11月にEmotetと思われる不審なExcelファイルを検知ブロックした履歴からみると、ファイル名は年月日、〇〇report、数字の羅列など、従来同様のファイル名が見受けられます(セキュリティ機器のアラートより)

11月のEmotet感染させるxlsファイルの特徴

JPCERTの情報によると、xlsファイルを特定のフォルダにコピーして実行するよう促すものが観測されています。

Officeの設定で「信頼できる場所」に登録されているようなフォルダパスにxlsファイルをコピーさせた後に実行させることで、警告を表示させずに悪性なマクロを実行することを試みていると考えられます。

![[図3-1:特定の場所にコピーして実行することを求めるxlsファイル(2022年11月4日追記)]](https://www.asama-shoji.co.jp/wp-content/uploads/2022/11/snl90-alert-512x162.jpg)

Emotetメールが届くケース

Emotetの感染によってメールが送信されるケースは、感染者とその関係者を巻き込む形で複数のパターンに分かれます。

- 自組織がEmotetに感染し、なりすましメールが配信されるケース

- 取引先がEmotetに感染し、なりすましメールが配信されるケース

また、自組織で管理するメールサーバーなどが悪用されているケース

(直接メールサーバに不正アクセスされ、情報搾取、大量メール発信など悪用されるケース)

Emotetは様々なパターンで配信されますので、メールが届いた場合の報告、確認、対策をまとめておきましょう。

今回も実在する企業名、取引先名をファイル名に入れているケースを確認してます。

被害

- メールソフトやウェブブラウザーに記録したパスワードなどが窃取される。

- 過去にやり取りしたメールの本文、メールアドレスなどが窃取される。

- 窃取されたメール関連の情報が悪用され、感染拡大を目的としたメールが送信される。

- ネットワーク内のほかのPCに感染が拡大する。

- ほかのマルウェアに感染(ランサムウェア、インターネットバンキングの情報の窃取を目的としたものなど)。

対策

- 不審なメールだけではなく、自分が送信したメールへの返信に見えるメールであっても、不自然な点があれば添付ファイルは開かない。メール本文中のURLリンクはクリックしない。相手に確認する。

- メールに添付されたファイルを開き、マクロやセキュリティに関する警告が表示された場合、安易に開かない。

- ソフトウェアアップデート、ウイルス対策ソフトの導入、インターネット出入り口のセキュリティ対策の確認・更新。